„You can't manage what you don't measure” - Peter Drucker

„You can't manage what you don't measure” - Peter Drucker

Pełna widoczność, bezpieczeństwo i zgodność. Tenable OT Security pomaga w identyfikacji zasobów w środowisku OT, informowaniu o ryzyku, ustalaniu priorytetów działań i umożliwieniu zespołom ds. bezpieczeństwa IT i OT lepszej współpracy.

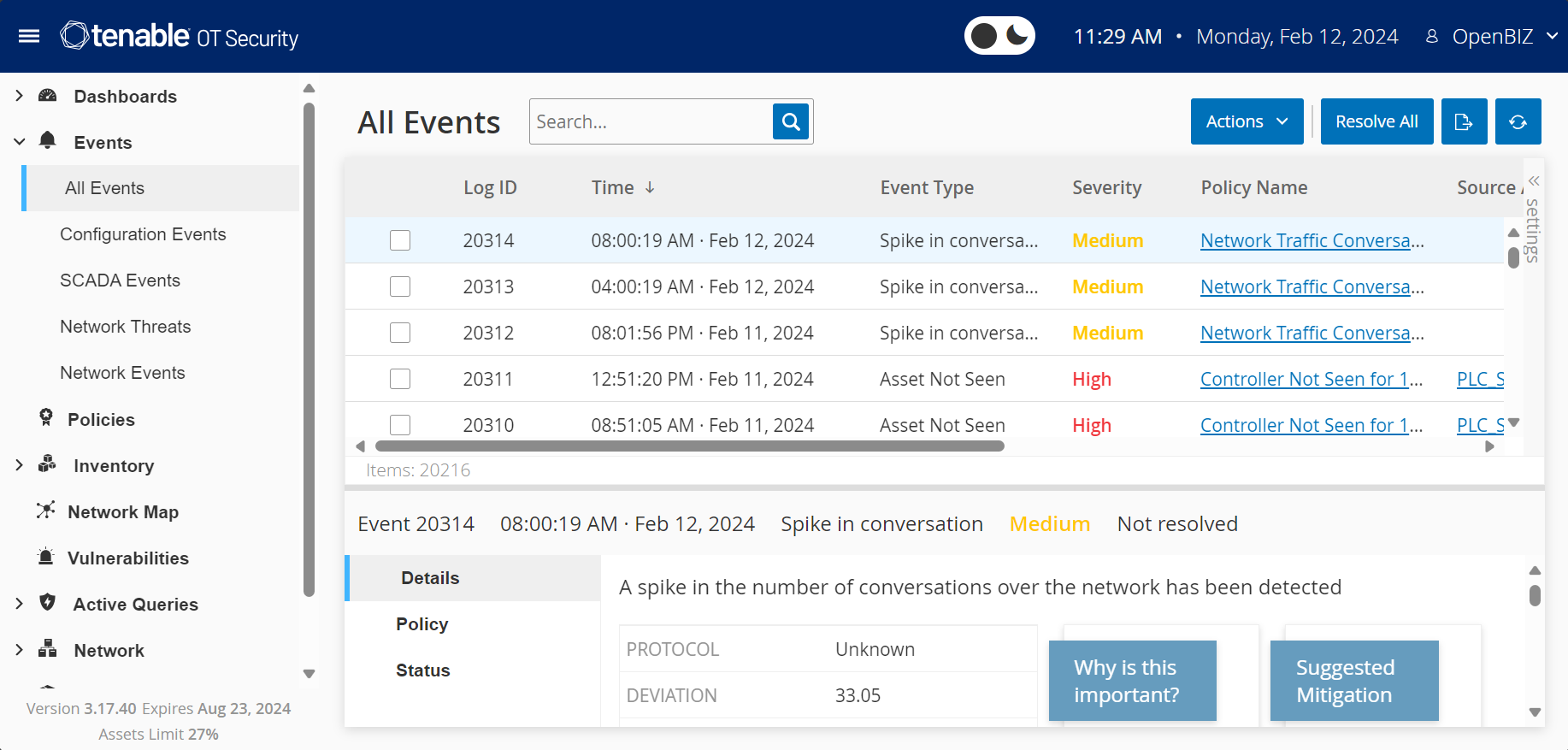

Skontaktuj sięUzyskaj dogłębną widoczność zasobów technologii operacyjnej (OT), aby lepiej zrozumieć, zarządzać i zmniejszać ryzyko cybernetyczne. Tenable OT Security (dawniej Tenable.ot) to przemysłowe rozwiązanie bezpieczeństwa dla nowoczesnego przedsiębiorstwa przemysłowego. Pomaga identyfikować zasoby w środowisku OT, informować o ryzyku, ustalać priorytety działań i umożliwiać zespołom ds. bezpieczeństwa IT i OT lepszą współpracę. Dzięki kompleksowemu zestawowi narzędzi bezpieczeństwa i raportów, Tenable OT Security zapewnia niezrównaną widoczność operacji bezpieczeństwa IT i OT oraz zapewnia głęboką świadomość sytuacyjną we wszystkich globalnych lokalizacjach i ich odpowiednich zasobach - od serwerów Windows po płyty montażowe PLC - w jednym interfejsie.

Zapraszamy do kontaktu

Copyright© OpenBIZ sp. z o.o. 2013-2025

All trademarks and company names appearing on the website are used for information purposes only and are the exclusive property of these companies. Despite every effort, we do not guarantee that the published trademarks of other companies placed on our websites do not contain technical omissions or errors. We are not responsible for any discrepancies. All or part of the website may not be copied or distributed without the written consent of OpenBIZ sp. z o.o.